Showing

- content/slides/1337/images/xss/XSS-alice1.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-alice1.png

- content/slides/1337/images/xss/XSS-alice2.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-alice2.png

- content/slides/1337/images/xss/XSS-bob.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-bob.png

- content/slides/1337/images/xss/XSS-fleche.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-fleche.png

- content/slides/1337/images/xss/XSS-infos.gif 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-infos.gif

- content/slides/1337/images/xss/XSS-scripts.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-scripts.png

- content/slides/1337/images/xss/XSS-serveurpirate.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-serveurpirate.png

- content/slides/1337/images/xss/XSS-serveurvictime.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-serveurvictime.png

- content/slides/1337/images/xss/XSS-site.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-site.png

- content/slides/1337/images/xss/XSS-sitefaille.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-sitefaille.png

- content/slides/1337/images/xss/XSS-sitepiege.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS-sitepiege.png

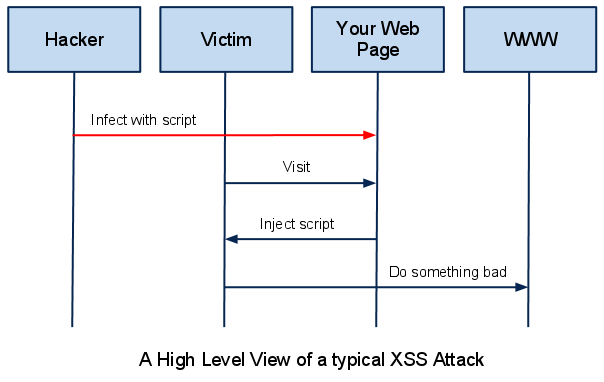

- content/slides/1337/images/xss/XSS.png 0 additions, 0 deletionscontent/slides/1337/images/xss/XSS.png

- content/slides/1337/images/xss/beef-webcam.jpg 0 additions, 0 deletionscontent/slides/1337/images/xss/beef-webcam.jpg

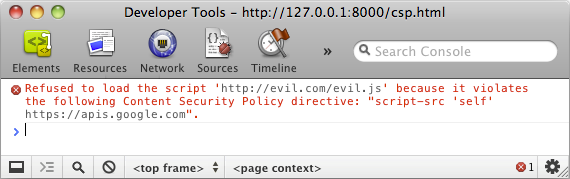

- content/slides/1337/images/xss/csp.png 0 additions, 0 deletionscontent/slides/1337/images/xss/csp.png

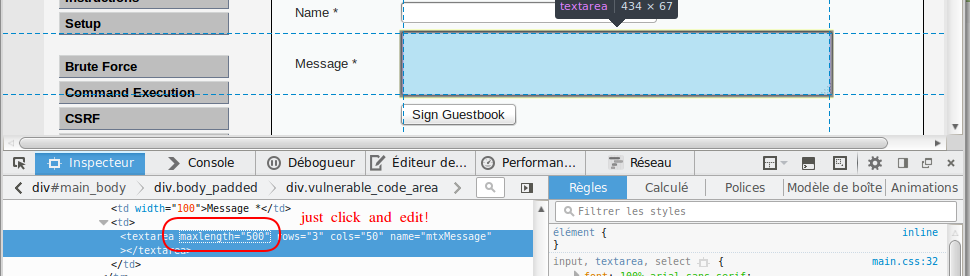

- content/slides/1337/images/xss/inspector.png 0 additions, 0 deletionscontent/slides/1337/images/xss/inspector.png

- content/slides/1337/images/xss/redirect.png 0 additions, 0 deletionscontent/slides/1337/images/xss/redirect.png

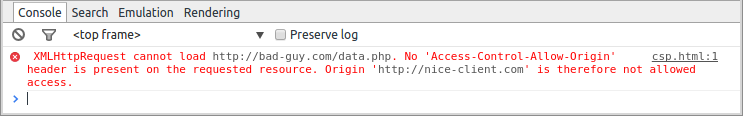

- content/slides/1337/images/xss/sop.png 0 additions, 0 deletionscontent/slides/1337/images/xss/sop.png

- content/slides/1337/js.html 70 additions, 0 deletionscontent/slides/1337/js.html

- content/slides/1337/lab.html 71 additions, 0 deletionscontent/slides/1337/lab.html

- content/slides/1337/md/anticiper.md 509 additions, 0 deletionscontent/slides/1337/md/anticiper.md

8.16 KiB

10.4 KiB

content/slides/1337/images/xss/XSS-bob.png

0 → 100644

7.8 KiB

1.89 KiB

content/slides/1337/images/xss/XSS-infos.gif

0 → 100644

11.4 KiB

5.29 KiB

9.14 KiB

7.37 KiB

content/slides/1337/images/xss/XSS-site.png

0 → 100644

13.7 KiB

15.1 KiB

16.4 KiB

content/slides/1337/images/xss/XSS.png

0 → 100644

21.9 KiB

250 KiB

content/slides/1337/images/xss/csp.png

0 → 100644

43 KiB

content/slides/1337/images/xss/inspector.png

0 → 100644

52.3 KiB

content/slides/1337/images/xss/redirect.png

0 → 100644

25.8 KiB

content/slides/1337/images/xss/sop.png

0 → 100644

19.3 KiB

content/slides/1337/js.html

0 → 100644

content/slides/1337/lab.html

0 → 100644

content/slides/1337/md/anticiper.md

0 → 100644