-

- Downloads

There was a problem fetching the pipeline summary.

enhance ssl

Showing

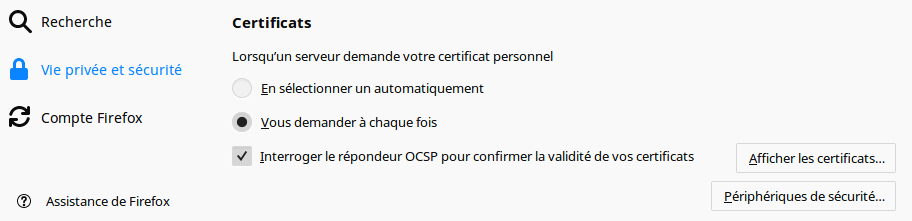

- content/slides/privacy/images/ssl/OCSP.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/OCSP.png

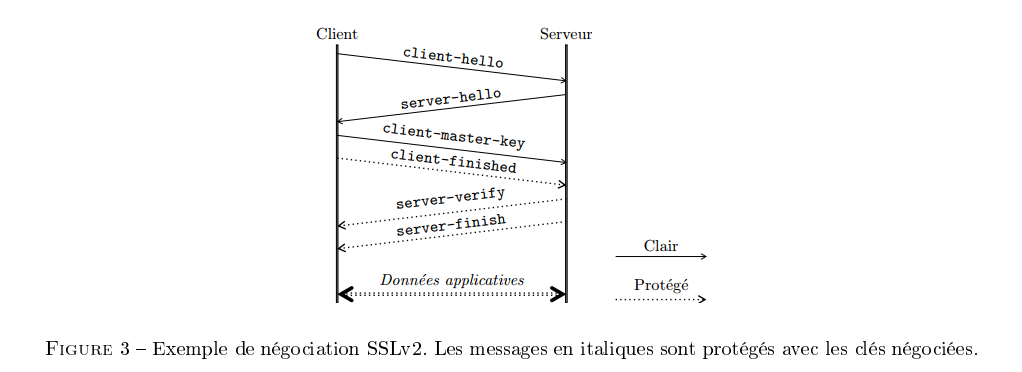

- content/slides/privacy/images/ssl/SSLv2-Handshake.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/SSLv2-Handshake.png

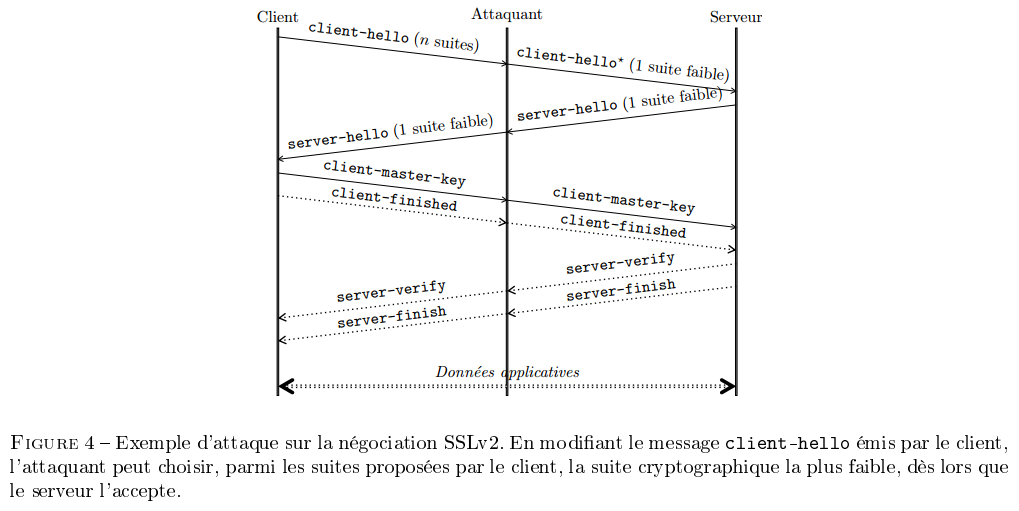

- content/slides/privacy/images/ssl/SSLv2-MIM-Handshake.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/SSLv2-MIM-Handshake.png

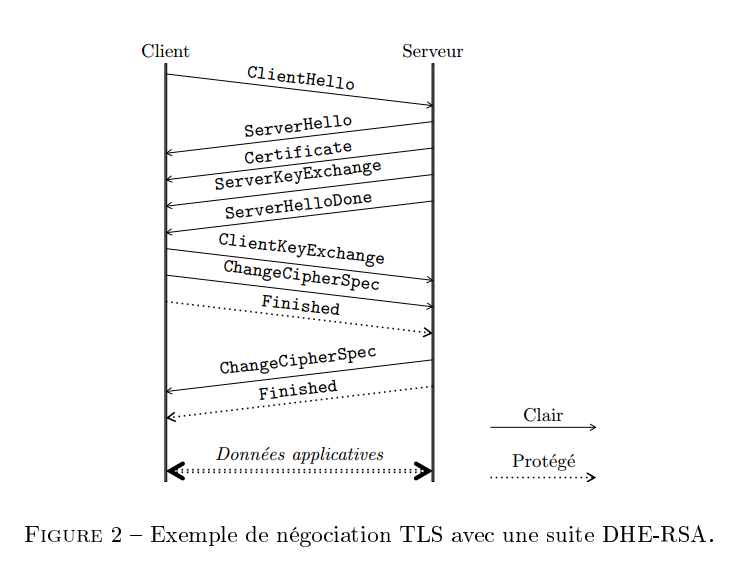

- content/slides/privacy/images/ssl/TLS-Handshake-DH.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/TLS-Handshake-DH.png

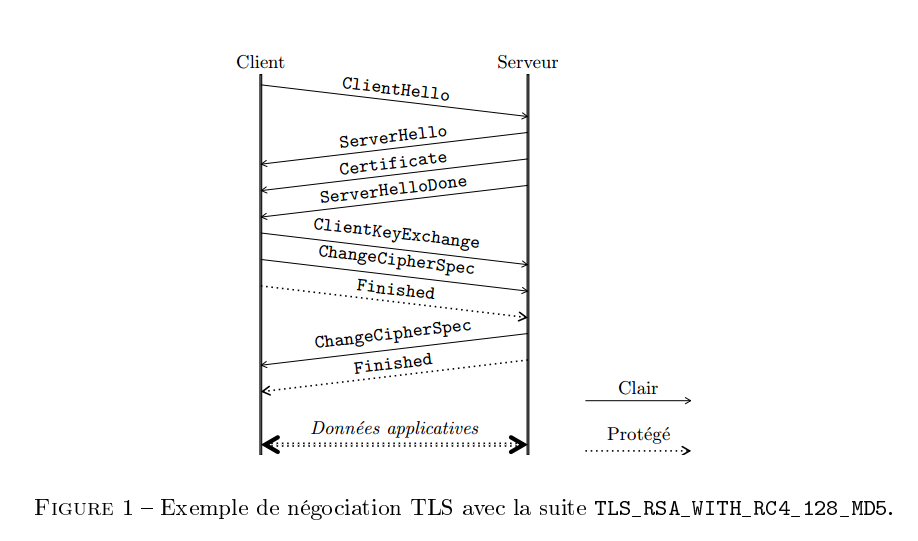

- content/slides/privacy/images/ssl/TLS-Handshake.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/TLS-Handshake.png

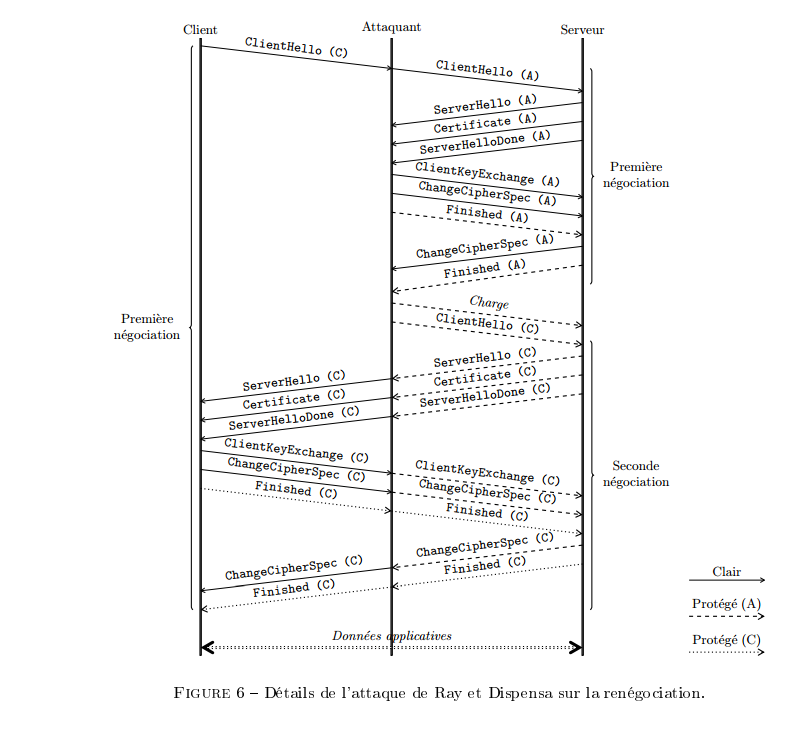

- content/slides/privacy/images/ssl/TLS-MIM-Renegociation.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/TLS-MIM-Renegociation.png

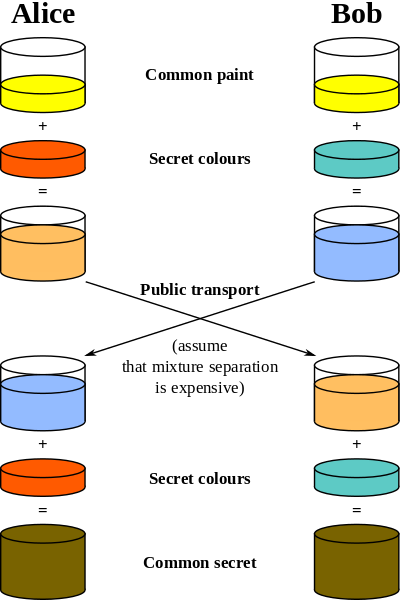

- content/slides/privacy/images/ssl/diffie-hellman-exchange.png 0 additions, 0 deletions...ent/slides/privacy/images/ssl/diffie-hellman-exchange.png

- content/slides/privacy/images/ssl/ssl-tunnel.png 0 additions, 0 deletionscontent/slides/privacy/images/ssl/ssl-tunnel.png

- content/slides/privacy/images/ssl/tcp-ip_model_ssl-tls_protocol.png 0 additions, 0 deletions...ides/privacy/images/ssl/tcp-ip_model_ssl-tls_protocol.png

- content/slides/privacy/md/ssl.md 73 additions, 53 deletionscontent/slides/privacy/md/ssl.md

content/slides/privacy/images/ssl/OCSP.png

0 → 100644

23.2 KiB

47.9 KiB

93.6 KiB

77.8 KiB

75.9 KiB

131 KiB

43.2 KiB

22.8 KiB

74.9 KiB